Serangan Ransomware incar infrastruktur VMware ESXi diketahui mengikuti pola yang sudah ada, terlepas dari...

Internet

Dalam sebuah insiden di dunia maya yang dialami oleh perusahaan, ada biaya tersembunyi serangan...

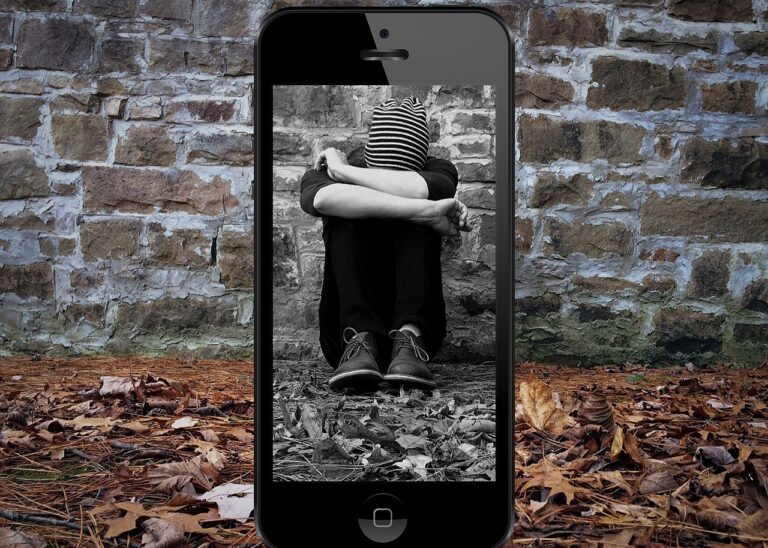

Perundungan online sekolah merupakan masalah lain yang harus dihadapi anak-anak dalam aktivitas kehidupan mereka....

Penjahat siber lacak korban dengan DNS untuk mengetahui kapamn korban mereka memakan umpan yang...

Sumber berita: Prosperita IT New

Anda mungkin tidak bisa sepenuhnya menghilang dari internet, namun Anda dapat menghapus informasi digital...

Operasi tipuan Black Basta perdaya korbannya, yang mengganggu para korban dengan serangan email spam...

Ada ancaman besar media sosial yang sering terjadi namun jarang yang menyadari. Phising adalah...

Di dunia siber ada beberapa gadget keamanan untuk peretasan. Gadget ini dirancang untuk membantu...